Comment Appelle-t-on ce type d’hameçonnage Free Mobile ?

Il s’agit d’une nouvelle attaque de phishing, cette fois réalisée par SMS, mais les hackers ciblent souvent les abonnés Free Mobile en leur envoyant des emails pour voler leurs coordonnées bancaires. Lire aussi : Quels sont les avantages des gendarmes ?.

Comment appelle-t-on ce type d’hameçonnage par SMS ? L’hameçonnage par SMS, ou « smishing », est un message texte frauduleux, provenant vraisemblablement d’un expéditeur de confiance, conçu pour vous contraindre à révéler des informations personnelles.

Quel type d’hameçonnage ?

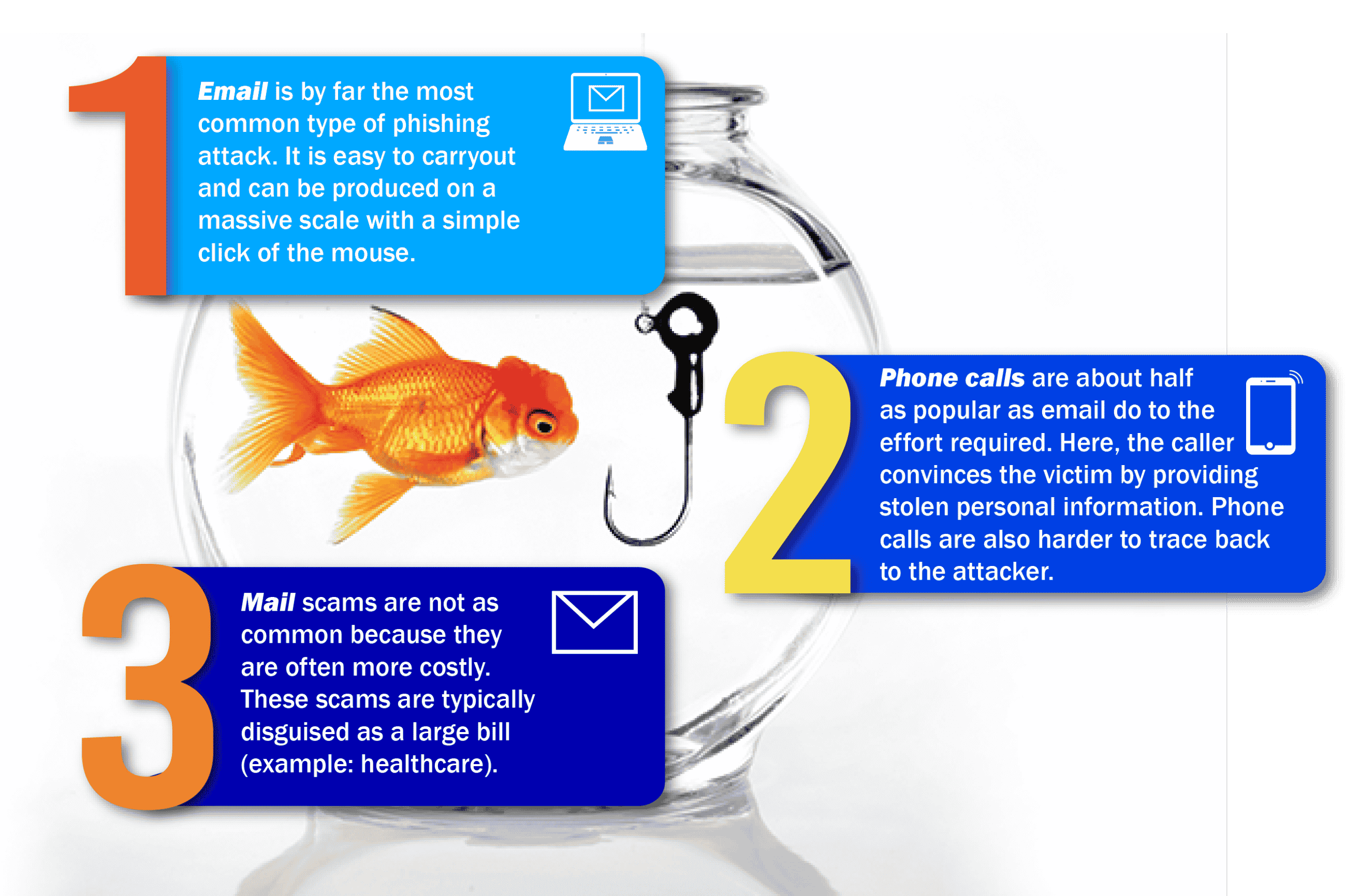

Les différents types d’attaques de phishing suivent le rythme des progrès de la technologie Internet. Sur le même sujet : Comment savoir si on a un patrimoine mobilier ?.

- E-mail. Il s’agit du type d’attaque de phishing le plus courant. …

- Trompette. …

- Gestion des connexions. …

- Faux sites Web. …

- La fraude du président. …

- Injection de contenu. …

- Détournement de session. …

- Mal intentionné.

Comment Appelle-t-on ce type d’hameçonnage ingénierie sociale ?

Appâtage Il s’agit d’un type d’attaque d’ingénierie sociale qui peut se produire en ligne et en personne et qui promet à la victime quelque chose en échange d’une action.

Comment Appelle-t-on ce type d’hameçonnage colis ?

Ce type de message frauduleux relève de la catégorie de la cyber-malveillance connue sous le nom de phishing. Il se fait passer pour une société de livraison connue pour inciter la victime à fournir des informations personnelles ou confidentielles.

Comment Appelle-t-on ce type d’hameçonnage par téléphone ?

Hameçonnage téléphonique Dans les tentatives d’hameçonnage téléphonique, parfois appelées « hameçonnage vocal » ou « vishing », les appels sont passés par le phisher prétendant représenter votre banque locale, la police ou même l’âge des autorités fiscales. Voir l’article : Quel est le secteur tertiaire ?.

Comment appel T-ON ce type d’hameçonnage ?

d’où le nom (« spear phishing » signifie « hameçonnage ciblé »). L’hameçonnage cible un groupe ou un type de personnes spécifique, tel que l’administrateur système d’une entreprise.

Qui peut porter plainte pour usurpation d’identité ?

Que faire en cas d’usurpation d’identité ? Si vous découvrez qu’un tiers a usurpé votre identité dans le but de vous nuire et de nuire à votre réputation, vous devez immédiatement porter plainte auprès du procureur de la République dont relève votre domicile.

Quel avocat pour usurpation d’identité ? L’usurpation d’identité consiste à usurper l’identité de quelqu’un d’autre. Le Cabinet de MCE Avocat traite de nombreux dossiers de tiers-nom. Maître Marie-Camille ECK, Avocat au Barreau de Paris, dispose donc d’une solide expertise en matière d’usurpation d’identité.

Comment savoir si je suis victime d’une usurpation d’identité ?

Quels sont les principaux signes pour détecter l’usurpation d’identité ?

- Activité suspecte sur vos comptes bancaires. …

- Prêts ou crédits contractés à votre insu. …

- Rappels, amendes, condamnations inattendues. …

- Activité anormale sur vos comptes en ligne.

Quelles sont les conséquences d’une usurpation d’identité ?

Plus précisément, « Le fait d’usurper l’identité d’un tiers ou d’utiliser une ou plusieurs données de toute nature permettant de l’identifier dans l’intention de troubler sa tranquillité d’esprit ou la tranquillité d’esprit d’autrui, ou son honneur ou considération. , est puni d’un an d’emprisonnement et de 15 000 € d’amende.

Qui contacter en cas d’usurpation d’identité ?

Portez plainte pour tous faits d’usurpation d’identité auprès du commissariat ou de la brigade de gendarmerie ou par écrit auprès du procureur de la République près le tribunal judiciaire dont vous dépendez. L’Association Française des Victimes peut vous accompagner dans cette démarche au 116 006 (appel et SAV gratuits).

Quelles sont les peines encourues pour usurpation d’identité ?

Le fait d’usurper l’identité d’un tiers ou d’utiliser une ou plusieurs données de quelque nature que ce soit pour permettre de l’identifier dans l’intention de troubler sa paix ou celle d’autrui, ou de porter atteinte à son honneur ou à sa considération, est puni d’un seul. un an d’emprisonnement et 15 000 € d’amende.

Comment se défendre en cas d’usurpation d’identité ?

Idéalement, vous devriez annuler votre carte d’identité volée et en demander une nouvelle. Rendez-vous au poste de police ou de gendarmerie le plus proche pour porter plainte contre X pour usurpation d’identité. Vous pouvez également adresser votre plainte directement au Procureur de la République.

Comment porter plainte pour usurpation d’identité ?

Rendez-vous au poste de police ou de gendarmerie le plus proche pour porter plainte contre X pour usurpation d’identité. Vous pouvez également adresser votre plainte directement au Procureur de la République.

Quand porter plainte pour usurpation d’identité ?

Idéalement, vous devriez annuler votre carte d’identité volée et en demander une nouvelle. Rendez-vous au poste de police ou de gendarmerie le plus proche pour porter plainte contre X pour usurpation d’identité. Vous pouvez également adresser votre plainte directement au Procureur de la République.

Comment porter plainte pour usurpation d’identité en ligne ?

Si quelqu’un usurpe votre identité en ligne, sur un réseau social par exemple, contactez le service téléphonique d’information de la police nationale Info-arnaques au 08 11 02 02 17 (prix d’un appel local). Vous recevrez des conseils sur les démarches à entreprendre.

Quelles sont les trois bonnes pratiques permettant de se protéger contre des attaques par ingénierie sociale ?

Soyez très prudent. Protégez votre ordinateur avec un antivirus ou un pare-feu efficace. Connectez-vous à vos comptes en utilisant l’authentification multifacteur (ou double authentification).

Quels sont les moyens d’éviter les attaques d’ingénierie sociale ? Demander une preuve d’identité L’une des attaques d’ingénierie sociale les plus simples consiste à contourner la sécurité pour entrer dans un bâtiment transportant une grande boîte ou une pile de documents. Après tout, une personne gentille tiendra la porte et laissera passer l’escroc.

Comment fonctionne l’ingénierie sociale ?

L’ingénierie sociale est une technique de manipulation utilisée pour amener quelqu’un à transmettre ses propres données sensibles. Ces données peuvent être des informations personnelles ou des informations confidentielles qui donnent accès au réseau informatique d’une organisation.

Quelle définition décrit le mieux l’ingénierie sociale ?

L’ingénierie sociale est une technique utilisée par les cybercriminels pour inciter les utilisateurs peu méfiants à leur envoyer leurs données confidentielles, infectant ainsi leurs ordinateurs avec des logiciels malveillants ou ouvrant des liens vers des sites Web infectés.

Quelle est l’utilité de l’ingénierie sociale ?

L’ingénierie sociale est une technique de manipulation utilisée par les cybercriminels pour amener les gens à partager des informations confidentielles.

Quelles sont les trois méthodes utilisées dans le cadre d’une attaque d’ingénierie sociale pour accéder à des informations ?

Il existe 9 techniques d’attaque d’ingénierie sociale courantes :

- Hameçonnage. …

- Trompette. …

- Appâtage …

- Attaque des points d’eau. …

- Hameçonnage vocal. …

- Une excuse. …

- Considération. …

- Mal intentionné.

Comment Appelle-t-on ce type d’hameçonnage ingénierie sociale ?

1 – En ligne et par téléphone : définition de base de l’ingénierie sociale. L’hameçonnage et les escroqueries par hameçonnage (hameçonnage par SMS) sont des moyens d’inciter les utilisateurs en ligne et par téléphone à révéler des informations sensibles ou de l’argent.

Comment Appelle-t-on un vol d’information par ingénierie sociale ?

Connues sous le nom de « vishing » (voice phishing), elles fonctionnent sur le principe suivant : une personne se présente faussement comme un collègue ou un manager et demande directement l’information qu’elle recherche.

Comment une entreprise Peut-elle se défendre contre les attaques par ingénierie sociale ?

Si un pirate d’ingénierie sociale obtient un emploi permanent dans votre entreprise, la meilleure défense est la sensibilisation des employés et le respect des politiques de sécurité de l’information. En fin de compte, les attaques de support peuvent être minimisées si vous disposez d’un support technique efficace.

Quelle faille exploité l’ingénierie sociale ?

L’erreur humaine est l’une des causes de la plupart des cyberattaques. Dans le cas de l’ingénierie sociale, cette lacune est particulièrement exploitée. Les attaques d’ingénierie sociale sont divisées en deux catégories : la fraude de masse ou la fraude ciblée.

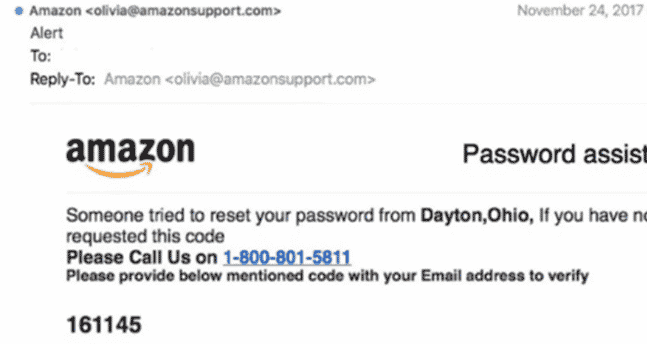

Quel est l’autre nom du phishing ?

Le phishing est une technique trompeuse ayant pour but d’appâter l’internaute pour l’inciter à communiquer des données personnelles (accès aux comptes, mots de passe, etc.) et/ou des coordonnées bancaires en se faisant passer pour un tiers.

Comment appelle-t-on ce type d’hameçonnage par SMS ? L’hameçonnage par SMS, ou « sourire », est le jumeau maléfique de l’hameçonnage par téléphone. Il utilise le même type d’arnaque (parfois avec un lien malveillant à cliquer) en envoyant un SMS.

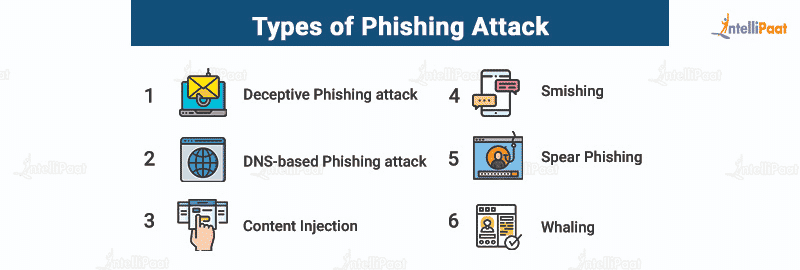

Quels sont les différents types de phishing ?

Les voleurs numériques utilisent différents types de techniques de phishing.

- Phishing Whale – L’arnaque du PDG. …

- Phishing trompeur – Objectif : tromper l’utilisateur. …

- Pharming – Opération de détournement furtif. …

- Spear phishing – hameçonnage ciblé…

- Attaque de phishing via Google Docs.

Comment Appelle-t-on hameçonnage ?

Le phishing est une technique trompeuse destinée à inciter un internaute à communiquer des données personnelles (accès aux comptes, mots de passe) et/ou bancaires en se faisant passer pour un tiers confidentiel. Attention aux informations que vous donnez !

Comment s’appelle cette technique spécifique de hameçonnage phishing ?

Le spear phishing est bien plus sophistiqué que le phishing, pour la simple raison qu’il est personnalisé. Plutôt que d’envoyer un message général, les escrocs ciblent des organisations, des groupes ou même des individus spécifiques afin d’obtenir leurs informations personnelles.

Pourquoi phishing et pas Fishing ?

Le phishing (un mot-valise des mots anglais « fishing », en français fishing, et « phreaking », désignant le piratage des lignes téléphoniques), parfois traduit par « hameçonnage », est une technique trompeuse utilisée par les pirates informatiques pour récupérer des informations (les banques en général) de…

Pourquoi hameçonnage ?

Le phishing ou hameçonnage ([ˈfɪʃɪŋ]) est une technique utilisée par les fraudeurs pour obtenir des informations personnelles dans le but de commettre une usurpation d’identité.

Comment fonctionne le phishing ?

Le phishing est une technique trompeuse destinée à inciter un internaute à communiquer des données personnelles (accès aux comptes, mots de passe) et/ou bancaires en se faisant passer pour un tiers confidentiel. Attention aux informations que vous donnez !

Comment s’appelle ce type d’hameçonnage ?

d’où le nom (« spear phishing » signifie « hameçonnage ciblé »). L’hameçonnage cible un groupe ou un type de personnes spécifique, par exemple un administrateur système de l’entreprise.

Comment Appelle-t-on ce type d’hameçonnage par appel ?

Dans le cas des tentatives d’hameçonnage par téléphone, parfois appelées « hameçonnage vocal » ou « vishing », les appels de l’hameçonneur prétendent représenter votre banque locale, la police ou même les autorités fiscales.

Quels sont les types d’hameçonnage ? Les différents types d’attaques de phishing suivent le rythme des progrès de la technologie Internet.

- E-mail. Il s’agit du type d’attaque de phishing le plus courant. …

- Trompette. …

- Gestion des contacts. …

- Faux sites Web. …

- La fraude du président. …

- Injection de contenu. …

- Détournement de session. …

- Mal intentionné.

Comment Appelle-t-on ce type d hameçonnage pix ?

Les cybercriminels utilisent des centaines de stratégies d’attaque, et le phishing – ou hameçonnage en français – en est l’une des représentations classiques.

Comment s’appelle cette technique spécifique de hameçonnage faux site ?

Le phishing est une technique trompeuse destinée à inciter un internaute à communiquer des données personnelles (accès aux comptes, mots de passe) et/ou bancaires en se faisant passer pour un tiers confidentiel. Attention aux informations que vous donnez !

Comment Appelle-t-on ce type d’hameçonnage colis ?

Ce type de message frauduleux relève de la catégorie de la cyber-malveillance connue sous le nom de phishing. Il se fait passer pour une société de livraison connue pour inciter la victime à fournir des informations personnelles ou confidentielles.

Comment Appelle-t-on ce type d’usurpation d’identité par téléphone pix ?

Le spoofing, une pratique d’usurpation de numéros de téléphone pas toujours illégale ! Le spoofing, pratique consistant à afficher un numéro de téléphone qui n’est pas celui de l’appelant, sur l’écran du destinataire, est autorisé en France.

Comment se faire passer pour un autre numéro ?

sur le pavé numérique, entrez d’abord le code *21*, puis les dix chiffres du numéro de téléphone vers lequel vous souhaitez renvoyer vos appels (afin que le numéro de ligne les reçoive), terminez par la touche # et appuyez sur le bouton demande

Comment protéger mon numéro de téléphone ?

Comment s’inscrire sur Blocktel ? Pour bénéficier du service, il vous suffit de saisir votre ou vos numéros de téléphone (huit numéros maximum) sur le site www.bloctel.gouv.fr.

Sources :